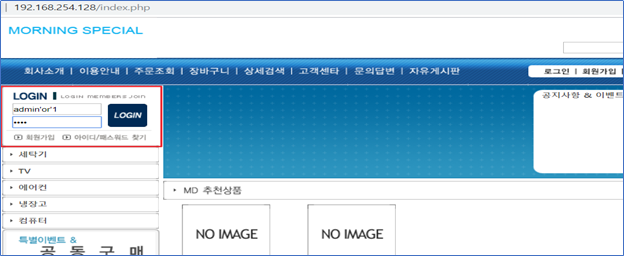

공유기 제조사/모델 관리자페이지 접속 주소 관리자 아이디/비밀번호 초기값 IPTIME 192.168.0.1 admin / admin 또는 없음 QookHub 172.30.1.254 ktuser / megaap or homehub HomeHub 172.30.1.254:8899 ktroot / nespot or megaap GiGA Wifi home 172.30.1.254:8899 ktuser / homehub or megaap LGU+ (NAPL, CAPL) 192.168.123.254 admin / 10자리의 공유기 시리얼 번호 LGU+WIFI (CAPD-6000) 192.168.129.1 admin / 공유기 밑면 참조 LGU+WIFI (CAPM-7100) 192.168.129.1 admin / 공유기..